Verwendung des Pipedrive Single Sign-on mit Microsoft Entra ID

Die Single Sign-on-Funktion (SSO) von Pipedrive lässt sich mit Microsoft Entra ID (ehemals Azure AD) integrieren, um sicherzustellen, dass Ihr Team problemlos über Ihren Identitätsanbieter auf Pipedrive zugreifen kann.

Was ist Single Sign-on (SSO)?

Mit der Single Sign-on können Nutzer mit ihren Microsoft Entra ID-Anmeldedaten auf Pipedrive zugreifen. Es erhöht die Sicherheit, reduziert die Gefahr von Passwortmüdigkeit und bietet Admin-Nutzern eine zentralisierte Kontrolle über den Nutzerzugriff.

Voraussetzungen

Bevor Sie beginnen, stellen Sie sicher, dass:

- Sie sowohl für Pipedrive als auch für Microsoft Entra ID ein Admin-Nutzer sind

- Sie Zugang zu Unternehmenseinstellungen > Single Sign-on in Pipedrive haben

- Sie Ihre Pipedrive Subdomain (z. B. companyname.pipedrive.com) aufschreiben

Installierung von Pipedrive in Entra ID

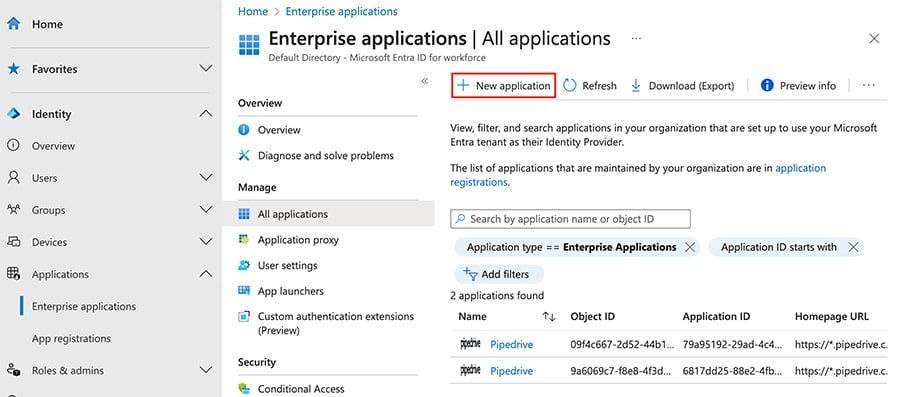

Gehen Sie zunächst zu Ihrem Entra ID Account in Microsoft und wählen Sie Identität > Unternehmensanwendungen > + Neue Anwendung.

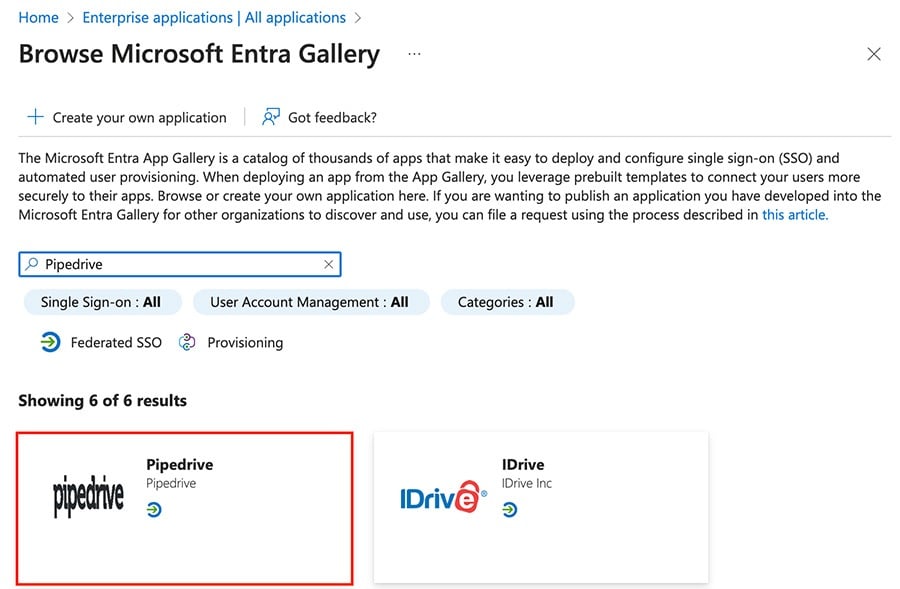

Verwenden Sie dort die Suchleiste, um Pipedrive zu finden, und wählen Sie diese Option aus.

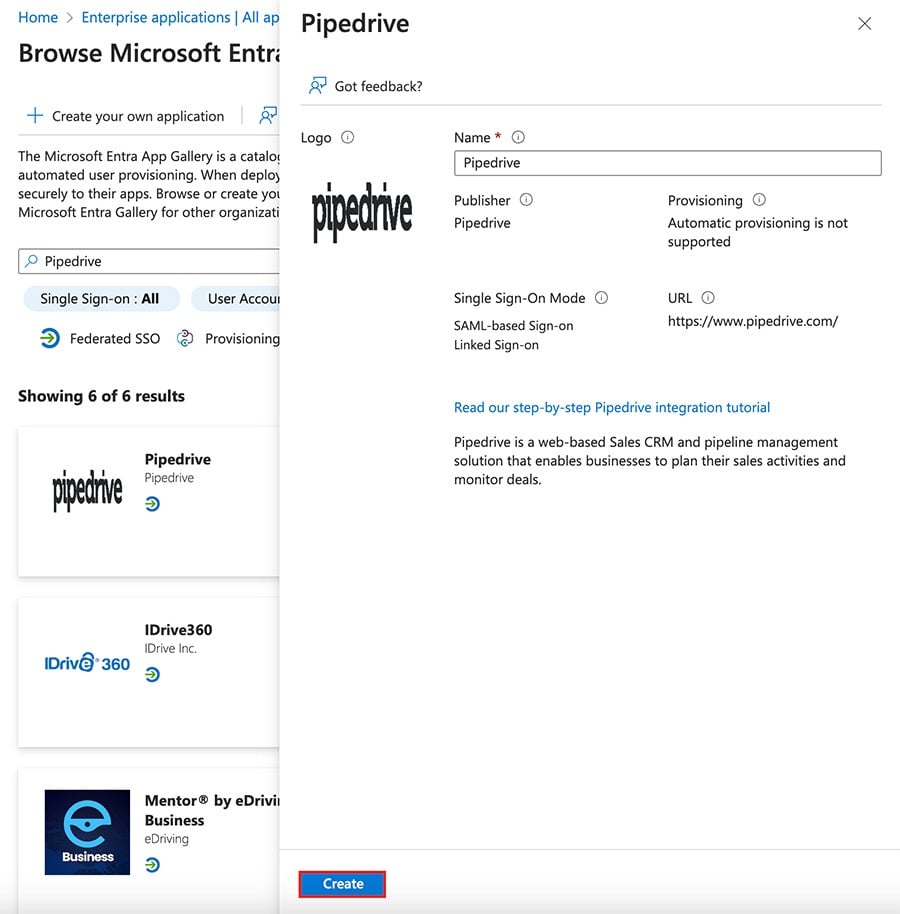

Klicken Sie anschließend auf „Erstellen“, um es zu Ihren Unternehmensanwendungen hinzuzufügen.

Einrichtung der SSO

Nachdem Pipedrive als App hinzugefügt wurde, werden Sie zu einem Fenster mit den Details zu Ihrer neuen Verbindung weitergeleitet.

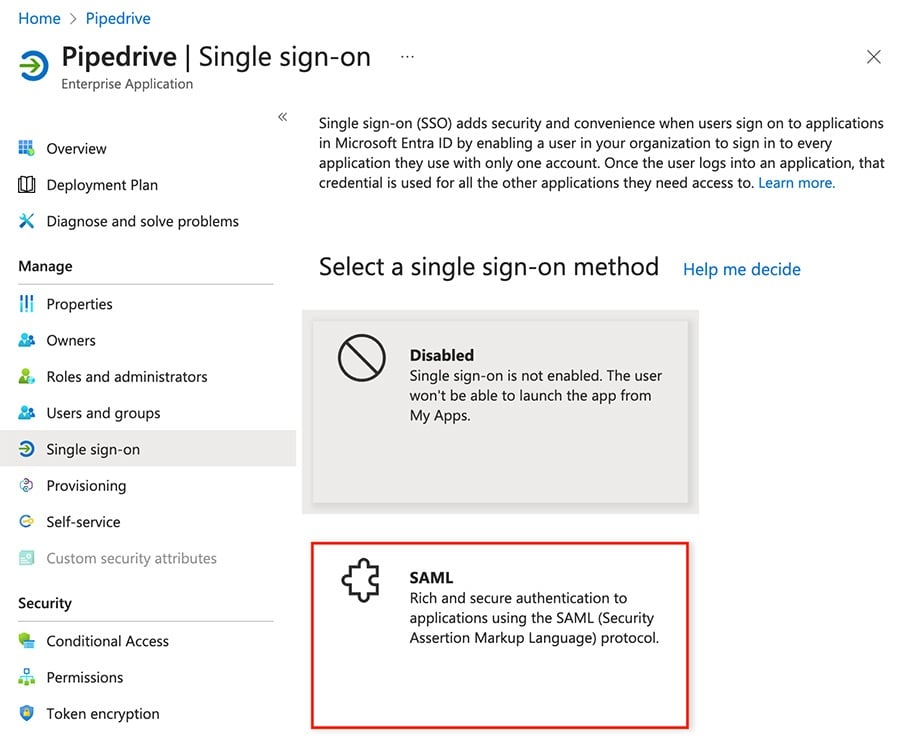

Klicken Sie dort auf „Single Sign-on“ und wählen Sie dann „SAML“ aus den verfügbaren Methodenoptionen.

Konfigurierung von SAML in Microsoft Entra

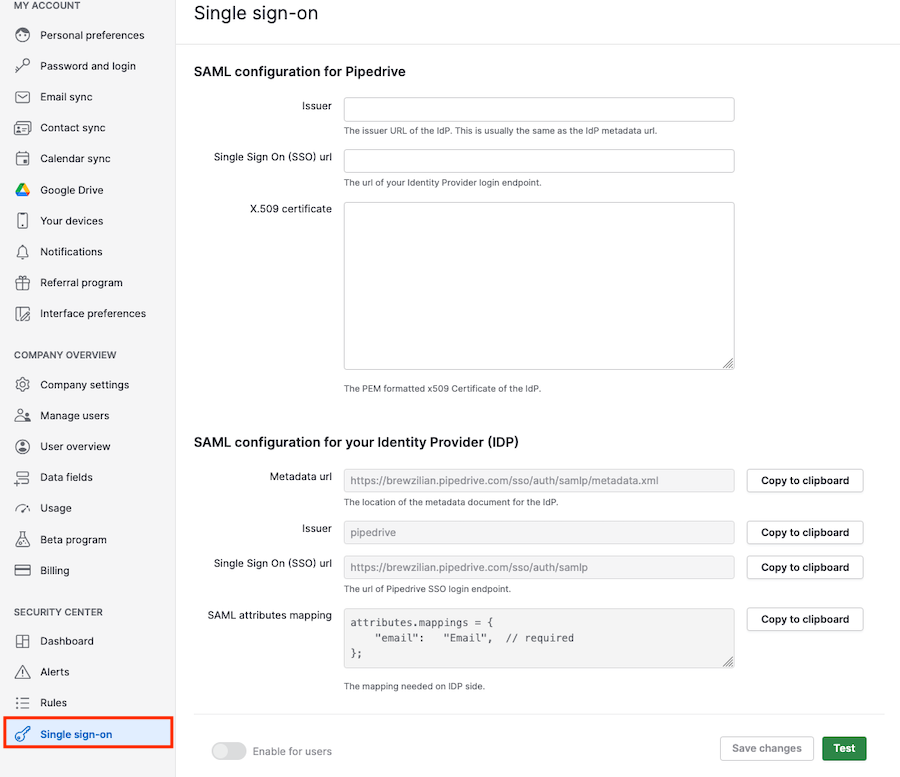

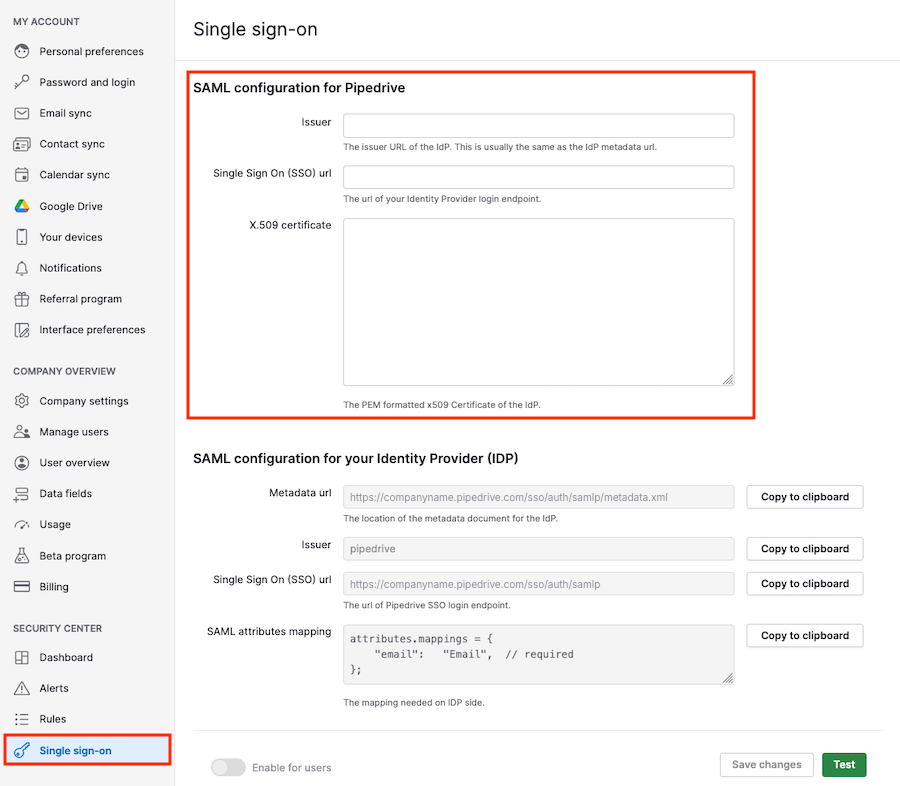

Öffnen Sie zunächst Pipedrive in einem separaten Browser-Tab mit den Details, die Sie kopieren möchten. Klicken Sie auf Ihr Account-Menü > Unternehmenseinstellungen > Single Sign-on.

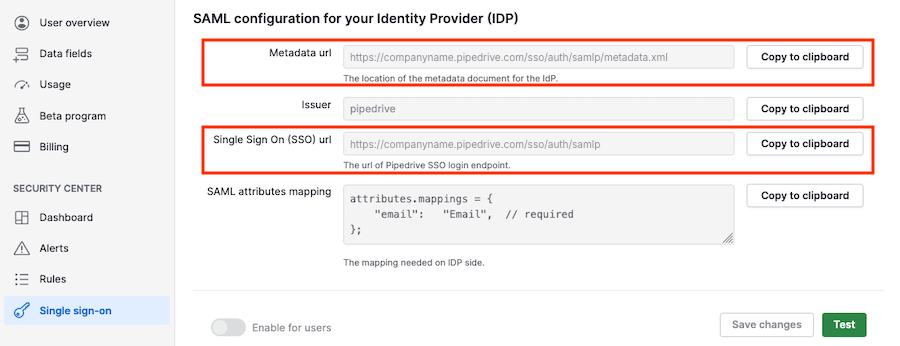

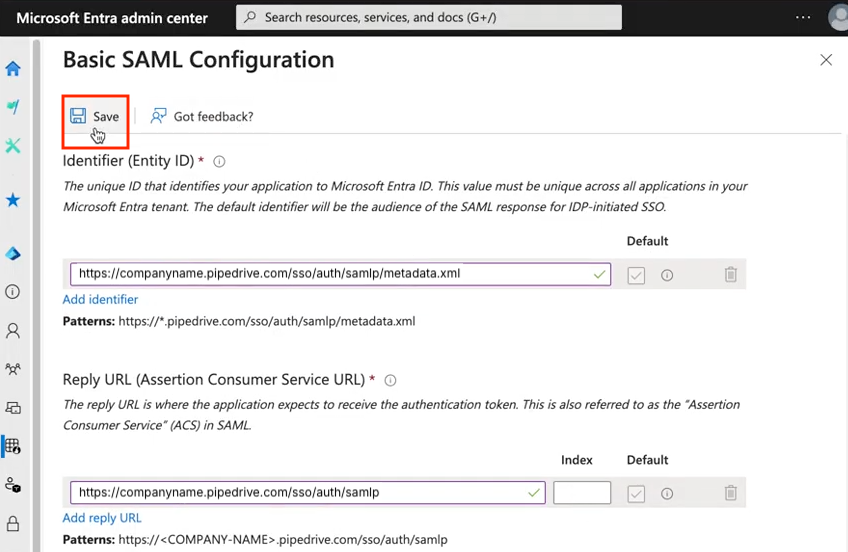

Kopieren Sie die Daten unter SAML-Konfiguration für Ihren Identity Provider (IDP) gemäß der folgenden Tabelle in den Abschnitt Basic SAML Configuration:

SSO-Daten von Pipedrive | Wo in Microsoft Entra einfügen |

Metadaten-URL: https://<COMPANY-NAME>.pipedrive.com/sso/auth/samlp/metadata.xml | Klicken Sie unter „Identifier (Entity ID)“ auf „Identifier hinzufügen“ und fügen Sie ihn in das Textfeld ein. |

Single Sign On (SSO) URL: https://<COMPANY-NAME>.pipedrive.com/sso/auth/samlp | Klicken Sie unter „Antwort-URL (Assertion Customer Service URL)“ auf „Antwort-URL hinzufügen“ und fügen Sie sie in das Textfeld ein. |

Klicken Sie oben auf der Microsoft Entra Basic SAML-Konfigurationsseite auf „Speichern“.

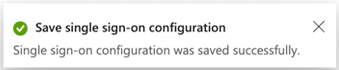

Jetzt sollten Sie eine Benachrichtigung sehen, dass Ihre Konfiguration erfolgreich gespeichert wurde.

Klicken Sie auf das „X“ in der oberen rechten Ecke, um das Fenster zu schließen.

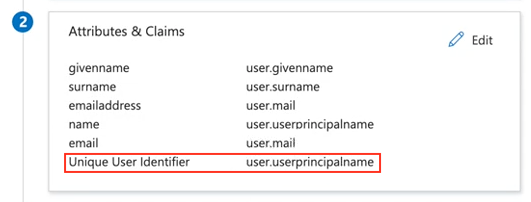

Stellen Sie unter Attributes & Claims sicher, dass das Feld „“Unique User Identifier” auf user.userprincipalname verweist; weitere Änderungen oder Ergänzungen sind nicht erforderlich.

Zuweisung von Nutzern in Microsoft Entra

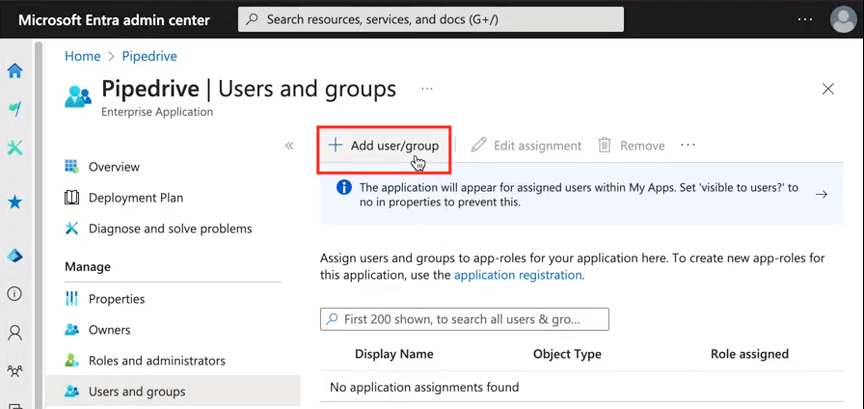

Gehen Sie auf der Microsoft Entra-Website zu Nutzer und Gruppen > + Nutzer/Gruppe hinzufügen, um das Zuweisung hinzufügen Fenster zu öffnen.

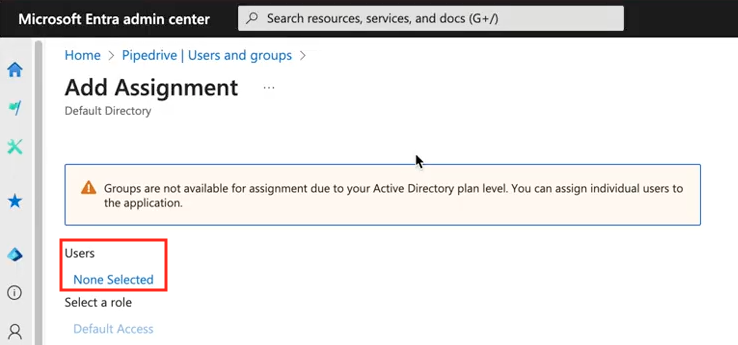

Klicken Sie im Panel Zuweisung hinzufügen unter Nutzer auf „Keine ausgewählt“, um das Nutzerauswahl-Panel aufzurufen.

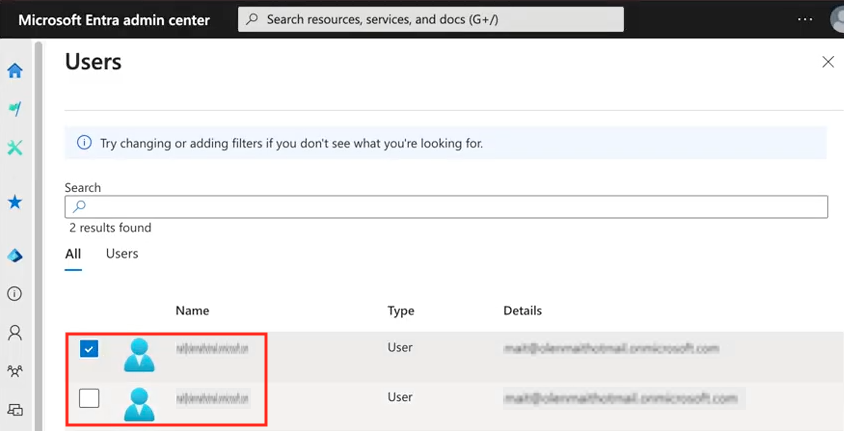

Wählen Sie im folgenden Bildschirm die Nutzer aus, die Single Sign-on verwenden sollen, und klicken Sie auf „Zuweisen“.

Konfigurierung von SAML in Pipedrive

Geben Sie nun die Daten im Abschnitt SAML-Konfiguration für Pipedrive der Single Sign-on ein.

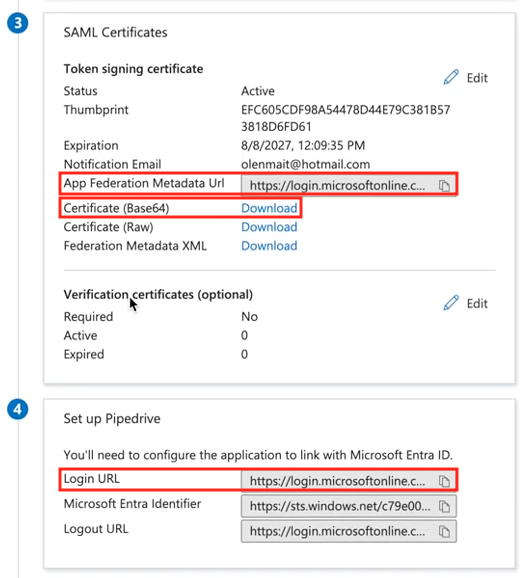

Gehen Sie auf der Seite von Microsoft Entra zu den Abschnitten 3 „SAML-Zertifikate“ und 4 „Pipedrive einrichten“ im Abschnitt Single Sign-on .

Dort müssen Sie:

Die App Federation Metadata URL unter Abschnitt 3 kopieren und in Issuer (in Pipedrive) einfügen

Die Login URL im Abschnitt 4 kopieren und in die Single Sign On (SSO) URL (in Pipedrive) einfügen

Danach:

Klicken Sie neben „Zertifikat (Base 64)“ auf „Herunterladen“, öffnen Sie es in einem beliebigen Texteditor, kopieren Sie den Inhalt und fügen Sie ihn in das X.509-Zertifikat (in Pipedrive) ein.

Daten von Microsoft Entra | Wo in Pipedrive einfügen |

App Federation Metadata Url | Issuer |

Login URL | Single Sign On (SSO) URL |

Zertifikat (Base 64) | X.509 Zertifikat |

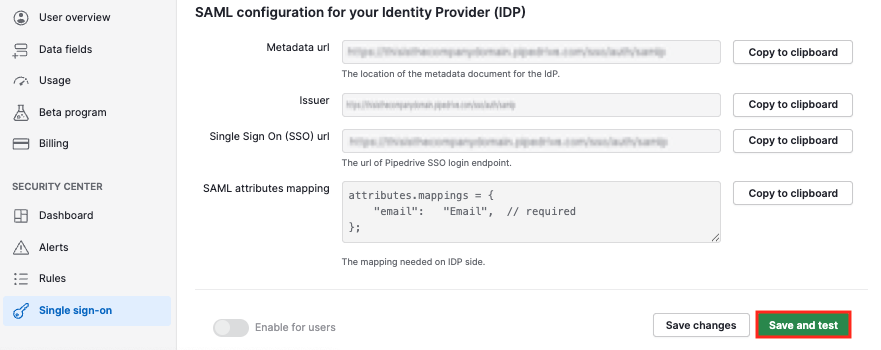

Nachdem Sie die erforderlichen Daten eingefügt haben, kehren Sie zu Pipedrive zurück und klicken Sie auf „Speichern und testen“.

Wenn der Test fehlschlägt, stellen Sie sicher, dass alle URLs und Zertifikate korrekt sind und dass Ihre in Pipedrive verwendeten Nutzer-E-Mail-Adressen mit der Liste in Microsoft Entra vollständig übereinstimmen.

Alternativ können Sie versuchen, die Unternehmensanwendungen ein zweites Mal von Grund auf neu zu generieren; diese Vorgehensweise hat sich bereits mehrfach bewährt.

Wenn die Verbindung weiterhin nicht hergestellt werden kann, wenden Sie sich bitte an den Pipedrive Support.

Im letzten Schritt müssen Sie für die Aktivierung des Single Sign-ons in Piperdrive unten den Toggle „Für Nutzer aktivieren“ auf aktiv umschalten.

War dieser Artikel hilfreich?

Ja

Nein